Pengertian CYBER SABOTASE

Cyber Sabotage adalah kejahatan yang dilakukan dengan membuat gangguan, perusakan atau penghancuran terhadap suatu data, program komputer atau sistem jaringan komputer yang terhubung dengan internet. Pakar industri mengatakan kejahatan cyber dan cyber sabotage ketakutan terbesar untuk 2012 berdasarkan kompleksitas dan keberhasilan kejahatan cyber yang dilakukan pada tahun 2011. Siapapun bisa menjadi korban dari cyber sabotage, dan dapat mengambil berbagai bentuk.

Investigasi cyber sabotage dapat dilakukan untuk berbagai tindakan, dari pos jaringan berbahaya dan memfitnah sosial, sepanjang jalan sampai ke informasi konsumen hacking dan bocor dari perusahaan seperti nomor kartu kredit atau rahasia industri. Berikut adalah beberapa cara yang merusak maya sabotase dapat digunakan:

- Mengirimkan palsu, informasi negatif, atau berbahaya melalui website, jejaring sosial, atau blog.

- Mengganggu atau menyesatkan publik atau pihak berwenang tentang identitas seseorang, baik untuk menyakiti reputasi mereka atau untuk menyembunyikan seorang kriminal.

- “Hacktivists” menggunakan informasi yang diperoleh secara ilegal dari jaringan komputer dan intranet untuk tujuan politik, sosial, atau aktivis.

- Cyber terorisme bisa menghentikan, menunda, atau mematikan mesin dijalankan oleh komputer, seperti pembangkit listrik tenaga nuklir di Iran yang hampir ditutup oleh hacker tahun 2011.

- Membombardir sebuah website dengan data sampai kewalahan dan tidak mampu menyelesaikan fungsi dasar dan penting.

Tidak peduli apa bentuk cyber sabotage yang mengambil, efek selalu berbahaya, dan jika terus, cyber sabotage dapat mengakibatkan pencemaran nama baik karakter, fitnah, pencemaran nama baik, kerugian finansial, dan berkurang moral. Investigasi cyber sabotage oleh ICS diambil sangat serius, dengan tujuan mencari pelaku sabotase dan memberikan bukti metode yang digunakan. Hal ini juga penting untuk mencari informasi tambahan atau bahan curian yang belum dirilis. Sebuah penyelidikan menyeluruh oleh ICS mungkin melibatkan pemulihan data dan pemulihan file dihapus, Penanggulangan Surveillance Teknis (TSCM), dan IP pelacakan.

Contoh Kasus Cyber Sabotage :

Bomb yang satu ini bukan sembarang bomb yang akhir-akhir ini

beritanya sering kita dengar di berbagai media massa. Bomb ini akan

ditempatkaan atau dikirmkan secara diam-diam pada suatu sistem komputer

yang menjadi target dan akan meledak bila pemicunya diaktifkan.

Berdasarkan pemicu yang digunakan, Logic bomb dapat digolongkan menjadi

tiga, yaitu software bomb, logic atau condition bomb, time bomb.

Software bomb akan meledak jika dipicu oleh suatu software tertentu, dan

Logic atau kondition bomb akan meledak jika memenuhi suatu kondisi

tertentu, sedangkan time bomb akan meledak pada waktu yang telah

ditentukan. Akibat yang ditimbulkan oleh logic bomb umumnya cukup fatal.

Dan seperti layaknya sebuah bomb, logic bomb hanya dapat dicegah

sebelum meledak.

Contoh ini adalah seperti yang dilakukan oleh Donald Burleson seorang

programmer perusahaan asuransi di Amerika. Ia dipecat karena melakukan

tindakan menyimpang. Dua hari kemudian sebuah logic bomb bekerja secara

otomatis mengakibatkan kira-kira 160.000 catatan penting yang terdapat

pada komputer perusahaan terhapus. Perubahan ini dapat dilakukan oleh

seseorang yang berkepentingan atau memiliki akses ke proses komputer.

Kasus yang pernah terungkap yang menggunakan metode ini adalah pada

salah satu perusahaan kereta api di Amerika. Petugas pencatat gaji

menginput waktu lembur pegawai lain dengan menggunakan nomer

karyawannya. Akibatnya penghasilannya meningkat ribuan dollar dalam

setahun.

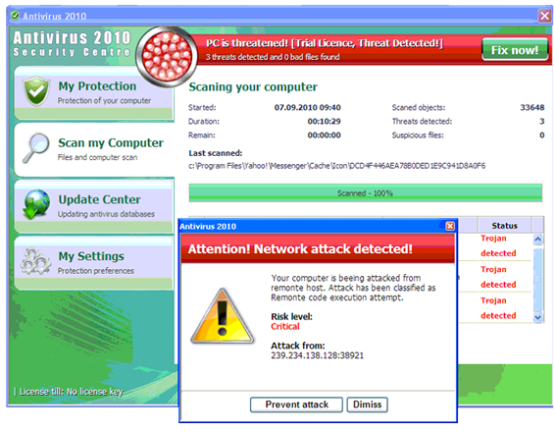

Antivirus Palsu

Beberapa

waktu terakhir, banyak bermunculan tentang Antivirus Palsu yang bisa

berbahaya jika terinstal di komputer. Penyebaran virus saat ini sudah

mengalami banyak perubahan dibandingkan dengan tahun-tahun sebelumnya

terutama dari metode penyebaran yang saat ini sudah tidak hanya

memanfaatkan piranti removable media seperti USB Flash atau HDD

eksternal.

Antivirus palsu adalah malware yang menyamarkan dirinya

sebagai program keamanan seperti antivirus. Antivirus palsu dirancang

untuk menakut-nakuti user dengan menampilkan peringatan palsu yang

menginformasikan bahwa komputer terinfeksi program berbahaya, biasanya

sering terjadi ketika sedang menggunakan komputer atau sedang browsing

lalu muncul iklan pop up tentang software antivirus yang menyatakan

bahwa komputer anda telah terinfeksi virus dan kemudian anda

diperintahkan untuk men-download software tertentu.

Penyebaran antivirus

palsu ini dilakukan dengan sengaja dan secara otomatis apabila seorang

user yang tanpa sengaja men-download sebuah program yang apabila program

tersebut kemudian dijalankan antivirus palsu akan langsung aktif di

komputernya, sehingga menyebabkan program komputer tidak berfungsi

sebagaimana mestinya. Antivirus palsu biasanya bersifat trial sehingga

untuk mendapatkan versi Full, user harus melakukan registrasi dengan

mengirimkan sejumlah uang ke alamat yang sudah ditentukan.

0 komentar:

Posting Komentar